154 Treffer bei Kursen

|

| Kurse |

| BR510 Commvault® Professional |

Im Seminar BR510 Commvault® Professional erlernen Sie grundlegende Fähigkeiten zur Konfiguration und Verwaltung der Commvault-Software unter Verwendung des Commvault Command Centers™, um Daten in virtuellen und physischen Infrastrukturen zu schützen. Dieser 3-tägige Kurs bietet alle Informationen über die Kernkomponenten der Commvault-Umgebung, darunter:

- Commvault CommCell® Umgebung

- Storage Konfiguration

- Benutzer- und Netzwerksicherheit

- Server und Features

- Datenverwaltung mit Commvault

- Monitoring der Backup-Umgebung

Dieses Backup und Recovery Training bietet ein ausgewogenes Verhältnis zwischen technischen Diskussionen mit detaillierten Diagrammen und White-Board-Sitzungen sowie praktischen Übungen in einer Commvault Lab-Umgebung mit Schwerpunkt auf dem Commvault Command Center™. |

| LI100 Linux Basics |

Im Training LI100 Linux Basics lernen Sie grundlegende Kenntnisse zur Administration, Installation und Funktionsweise eines Linux/UNIX-Systems.

Die Schwerpunkte im Kurs sind Bootvorgänge, Aufbau, Shells, Benutzerverwaltung, Prozesse & Signale, Text-Editoren, Dateisysteme, Firmware und Hardware, Paketverwaltung sowie Netzwerk-Grundlagen sowie verschiedene Hilfen und Dokumentationen |

| PL109 Perl-Programmierung (Unix/Linux) |

Die freie und plattformunabhängige Programmiersprache Perl ist mächtig, schnell, flexibel und rasch programmiert. Der Workshop PL109 Perl-Programmierung (Unix/Linux) führt Sie in die Grundlagen und die Programmierung mit Perl ein. |

| CL150 Grundlagen der Administration von OpenStack |

OpenStack wurde als Open-Source-Cloud-Betriebssystem ursprünglich von Rackspace und der NASA konzipiert! Für die Entwicklung von OpenStack als freie Software wird Python als Programmiersprache verwendet. Vom XS-Unternehmen bis zur XXL-Organistation sollen Clouddienste mit der Software erstellt und angeboten werden können, die auf standardisierter Hardware zurückgreifen. OpenStack wird inzwischen von diversen Firmen unterstützt, unter der Apache-Lizenz lizenziert und für freies Cloud-Computing bis hin zum OS-Betriebssystem für die Cloud zur Verfügung gestellt. Als Programmiersprache für die OpenStack-Entwicklungen wird Python verwendet.

In Kurs Grundlagen der Administration von OpenStack lernen Sie den Aufbau und die Funktionsweise von OpenStack, diverse Verwaltungsmöglichkeiten wie Keystone, Glance, Nova, Cinder, Neutron uvm. - Auch beantworten wir Ihnen die Frage: Was ist eine Cloud? und Sie bekommen einen Einblick in Themen wie: Cloud Automation, Dockercontainer, Security sowie Monitoring und Metering.

Als Storage wird Solidfire verwendet. |

| PL100 Shell, awk, sed: Basics |

Das Training Shell, awk, sed: Basics | PL100 ist ein Basisseminar zur Programmierung mit Shell, awk und sed. Der Kurs richtet sich an Programmierer und Admins mit fortgeschrittenen Linux/Unix Kenntnissen und vermittelt grundlegendes zur Prozess-Architektur, den Datenkanälen und den Shells.

Mit eigenen Programmen und Skripten lassen sich Arbeiten erleichtern. In diesem Grundlagen-Workshop für Shell-Programmierung lernen Sie u.a. durch wichtige Unix-Kommandos: xargs, uniq, sort, strings, uvm. wie das mit Shell funktioniert. |

| BR418 Veeam Backup & Replikation v12.3 (VMCE) inkl. Storageanbindung |

Im Seminar BR418 Veeam Backup & Replikation v12.3 (VMCE) inkl. Storageanbindung sind die Inhalte des Kurses BR410 Veeam Backup & Replikation v12.3 (VMCE) Konfigurieren, Verwalten und Wiederherstellen enthalten. Er bereitet auf die Zertifizierung zum Veeam Certified Engineer (VMCE) vor. Zusätzlich ermöglicht dieser Kurs eine tiefergehende Behandlung der Kursinhalte sowie zusätzliche Informationen und Übungen zum Thema Storageintegration mit Veeam. |

| NT100 Netzwerk Administration Basics |

Der Kurs NT100 Netzwerk Administration Basics vermittelt weitreichende Kenntnisse im Bereich moderne Netzwerke und deren Technologien unabhängig von eingesetzten Herstellern. Generell bieten wir im Grundlagenkurs für Netzwerk-Administratoren "5 Tage, 5 Layer".

Sie lernen neben physischen Grundlagen auch Netzwerkmodelle, verschiedene Layer-Technologien, statisches und dynamisches Routing, Identity & Accessmanagement, Netzwerk-Absicherung sowie verschiedene Netzwerkdienste. |

| AZ405 Microsoft Azure DevOps Grundlagen |

Der Workshop AZ405 Microsoft Azure DevOps Grundlagen bietet Teilnehmern die Möglichkeit, sich mit Azure DevOps vertraut zu machen, einer robusten Plattform für die Zusammenarbeit und Automatisierung von Softwareentwicklungsprojekten. Am ersten Tag werden grundlegende Konzepte von Azure DevOps eingeführt, darunter die Erstellung eines Azure DevOps-Kontos, die Verwaltung von Projekten und die Arbeit mit verschiedenen Work Items wie Aufgaben, Bugs und Features. Die Einrichtung von benutzerdefinierten Feldern, die Verknüpfung von Work Items und die Erstellung von Abfragen werden ebenfalls behandelt. Darüber hinaus wird gezeigt, wie man eine PowerBI-Verbindung für die Analyse einrichtet.

Am zweiten Tag vertiefen sich die Teilnehmer in fortgeschrittene Themen wie Kontinuierliche Integration (CI) mit Build-Pipelines und die Automatisierung von Builds und Tests. Sie lernen auch die Kontinuierliche Bereitstellung (CD) mit Release-Pipelines kennen und erfahren, wie sie Anwendungen in verschiedenen Umgebungen bereitstellen können. Die Überwachung und Berichterstattung in Azure DevOps sowie bewährte Praktiken und Tipps für eine effektive Nutzung runden den Workshop ab. |

| AI030 KI-Implementierung Advanced |

Der Zertifikatslehrgang AI030 KI-Implementierung Advanced bildet Sie zu einem KI-Experten für Daten- und Informationsverarbeitung aus.

Die Fähigkeit Daten zu visualisieren ist für viele Bereiche der Datenanalyse und des Machine Learning von großer Bedeutung. Oftmals ist es schwierig, Zusammenhänge in Daten zu erkennen, ohne sie visuell darzustellen. Der Lehrgang vermittelt die Grundlagen ansprechender Datenvisualisierung sowie deren Bedeutung für die Datenanalyse.

Darüber hinaus behandelt der Lehrgang Grundlagen des Prompt Engineering explizit für technische Fach- und Entwicklungskräfte. Ziel ist es zu verstehen, wie effektive Prompts aufgebaut und mit Daten angereichert werden können, um verschiedenste Use Cases zu implementieren. Die Teilnehmer erleben das Potenzial der Technologie und lernen Basistechniken zur Integration von LLMs (Large Language Models) kennen.

Um datengetriebene Entscheidungen treffen zu können, müssen Informationen in strukturierte Daten überführt werden. Der Lehrgang vermittelt Techniken zur Datenextraktion und -transformation, wobei sowohl etablierte Verfahren des Natural Language Processing (NLP) als auch neue Möglichkeiten durch LLMs vorgestellt werden.

Die Teilnehmer lernen zudem, wie sie mithilfe großer Sprachmodelle mehr relevante Information in weniger Zeit erfassen können. Dabei geht es nicht nur um die Generierung von Zusammenfassungen, sondern auch um die weitere Nutzung der gewonnenen Information z.B. zur automatisierten Erstellung von Dokumenten in unterschiedlichen Ziel-Formaten. Der Kurs behandelt Techniken zur Wissensextraktion, Textkomprimierung und -kompilierung sowie den Export in gewünschte Formate wie PDF und docx.

Der Lehrgang führt Sie zudem ein in die Konzepte der automatisierten Audio-Transkription und zeigt, wie Künstliche Intelligenz dazu verwendet werden kann, natürliche Sprache in strukturierte Informationen umzuwandeln. |

| AW110 AWS Technical Essentials |

Der Kurs AW110 AWS Technical Essentials führt Sie in die grundlegenden AWS-Services und bewährte Lösungsszenarien ein. Der Kurs AW110 AWS Technical Essentials vermittelt zentrale Konzepte aus den Bereichen Compute, Datenbanken, Storage, Netzwerke, Monitoring und Security. Durch praxisorientierte Übungen erhalten Sie die Möglichkeit, direkt mit der AWS-Umgebung zu arbeiten und erste praktische Erfahrungen zu sammeln.

Ziel des Kurses AW110 AWS Technical Essentials ist es, Ihr Verständnis für AWS-Services so zu vertiefen, dass Sie fundierte, an geschäftlichen Anforderungen orientierte Architektur- und Technologieentscheidungen treffen können. Sie lernen, wie hochverfügbare, fehlertolerante, skalierbare und kosteneffiziente Cloud-Lösungen entworfen, bewertet und implementiert werden. |

| ST295c Integr. Hybrid Clouds mit AWS, Azure und Google |

NetApp Hybrid Cloud Lösungen mit Fokus auf Amazon Web Service (AWS), Azure und Google Cloud Platform |

| AI020 KI-Implementierung Basics |

Der Zertifikatslehrgang AI020 KI-Implementierung Basics ist Ihr Sprungbrett in die Welt der Data Science und KI bei qSkills.

Der Lehrgang vermittelt Ihnen Grundlagen der Python-Programmierung, wobei der Fokus auf syntaktischen Basiselementen und Konzepten liegt. Zusätzlich werden wichtige Standardbibliotheken für die Datenanalyse eingeführt, wie etwa NumPy, pandas und Matplotlib.

Datenquellen beschränken sich nicht auf relationale Datenbanken oder Excel-Dateien. Oft liegen unsere Daten in unterschiedlichsten Formaten vor: Von PDF-Dateien über Webseiten bis hin zu Bildern kann alles dabei sein. Lernen Sie anhand anschaulicher Beispiele Techniken, Daten aus verschiedensten Quellen zu extrahieren und für die Weiterverwendung aufzubereiten. Der Kurs beinhaltet die Verarbeitung von Textdateien wie Logs, CSV und Excel, das Einlesen von Daten aus Datenbanken, das Auslesen von Webseiten und die Datenextraktion aus weiteren Formaten wie PDF und Word. Zudem werden Techniken zur Datenaufbereitung und Bereinigung vorgestellt.

Sie lernen eine Reihe zentraler Techniken kennen, die in jeder Datenanalyse Anwendung finden. Durch die Einführung wichtiger Grundbegriffe und Techniken anhand von aussagekräftigen Use Cases werden die Teilnehmer mit verschiedenen Bereichen des Machine Learnings in Berührung kommen, wie z.B. der Klassifikation, der Regression und der Vorhersage.

Lernen Sie, wie man in Daten verborgene Muster aufdeckt und präzise Vorhersagen trifft. Nutzen Sie innovative Techniken, die in vielen Branchen revolutionäre Fortschritte ermöglichen. Um diese Inhalte effizient und nachhaltig zu vermitteln, geht der Kurs dabei insbesondere auf die Nutzung etablierter Python-Bibliotheken wie z.B. pandas und scikit-learn ein.

Sie werden in eine Welt eingeführt, in der Computer lernen und komplexe Aufgaben lösen können und erfahren Grundlagen über neuronale Netze und Deep Learning. Sie lernen wichtige Konzepte wie künstliche Neurone, Modellarchitekturen und Modelltraining kennen. Anhand praktischer Beispiele wird vermittelt, wie mit Python und Bibliotheken wie TensorFlow und Keras effektive Modelle entworfen, angepasst und trainiert werden können.

Der Kurs behandelt auch die Nutzung von vortrainierten Netzen aus TensorFlow Hub und Transfer Learning, um die Entwicklung von KI-Anwendungen zu beschleunigen. Am Ende des Kurses werden die Teilnehmer in der Lage sein, selbst neuronale Netzwerke in existierenden Frameworks umzusetzen und auf ihr Problem anzuwenden.

Der Kurs ist ideal für IT-Fachkräfte und Entwickler, die sich in den Bereichen Data Science und Künstliche Intelligenz weiterbilden möchten. |

| IA100 Identity & Access Management - Inhalte gemäß IDPro® Inc. |

Identity & Access Management (kurz IAM) dient der sicheren Verwaltung von Benutzerkonten und Zugriffsberechtigungen. Mit diesem in Europa einzigartigen IAM-Training von qSkills erhalten Sie eine umfassende technische und organisatorische Einführung in die Grundlagen des Identitäts- und Rechtemanagements. Herstellerkurse setzen voll auf die Umsetzung ihrer eigenen Tools. Das Seminar IA100 Identity & Access Management - Inhalte gemäß IDPro® Inc. bietet Ihnen einen generischen, unabhängigen Überblick über das komplette Identitäts- und Rechtemanagement. Es dient als ideale Vorbereitung für die CIDPRO™ Zertifizierung der IDPro® Inc. Unser mehrfach zertifizierter Dozent bereitet Sie ideal darauf vor. Er selbst ist ebenfalls CIDPRO™ zertifiziert.

- IDPro® Inc. ist eine weltweite Non-Profit-Organisation mit Hauptsitz in den USA.

- CIDPRO™ ist eine von Fachleuten überprüfte, unabhängige, professionelle Zertifizierung im Identity Management

Die Inhalte des Kurses sind am öffentlich zugänglichen IDPro® Book of Knowledge ausgerichtet. |

| AW330 Developing Generative AI Applications on AWS |

Dieser Kurs AW330 Developing Generative AI Applications on AWS dient als Einführung in generative KI für Softwareentwickler, die große Sprachmodelle nutzen möchten, ohne sie zu feinabstimmen. Der Kurs AW330 Developing Generative AI Applications on AWS bietet einen Überblick über generative KI, die Planung eines generativen KI-Projekts, den Einstieg in Amazon Bedrock, die Grundlagen des Prompt Engineerings sowie Architekturkonzepte zur Entwicklung generativer KI-Anwendungen mit Amazon Bedrock und LangChain.

Dieser Kurs AW330 Developing Generative AI Applications on AWS umfasst Präsentationen, Demonstrationen und Gruppenübungen. |

| SC700 Kryptographie – von den Grundlagen bis zur Quantenresilienz |

Kryptographische Verfahren sind eine wesentliche Voraussetzung für eine sichere IT, sei es im Internet, im eigenen Rechenzentrum oder privat zu Hause. Die Sicherstellung der Integrität, Authentizität und Vertraulichkeit von Daten ist ohne Einsatz von kryptographischen Verfahren kaum möglich.

Der Workshop SC700 Kryptographie – von den Grundlagen bis zur Quantenresilienz gibt einen umfassenden Überblick über die theoretischen Grundlagen, praktischen Einsatzmöglichkeiten und Implementierungswege kryptographischer Maßnahmen und Funktionen.

Der Kurs behandelt aktuelle Algorithmen für symmetrische und asymmetrische Verfahren, Hash- und Signatur-Verfahren sowie darauf aufsetzende Protokolle für z.B. den Schlüsselaustausch oder die sichere Kommunikation.

Neben den Algorithmen werden die Themen Software-Implementierung, bzw. der Einsatz von Krypto-Bibliotheken adressiert, da in diesen beiden Ebenen die Gefahr von Software-Schwachstellen besteht, die auch sichere Algorithmen angreifbar machen.

Aktuelle Algorithmen wie z.B. RSA (ein asymmetrisches Verfahren) gelten bedingt durch den Fortschritt in der Quanten-Computing-Domäne als potenziell unsicher. Daher werden die Gefährdungen durch Quantum-Computing erarbeitet, das aktuelle Bedrohungspotential aufgezeigt und Möglichkeiten zur Vorbereitung (Krypto-Agilität) vertieft, z.B. durch Einführung von sogenannter Post-Quantum-Kryptographie. |

| RC126 Grundlagen des Risikomanagements |

Die Fähigkeit, bei unternehmerischen Entscheidungen Chancen und Gefahren (Risiken) abzuwägen, ist ein zentraler Erfolgsfaktor. Das Risikomanagement eines Unternehmens befasst sich mit der Identifikation, der Bewertung, der Aggregation (Zusammenfassung) sowie der Bewältigung von Risiken, die als mögliche Ursachen von Planabweichungen interpretiert werden können. Wie kann man die offensichtlichen Vorteile eines bewussten Umgangs mit Risiken realisieren, ohne den unnötigen bürokratischen Aufwand eines überformalisierten Risikomanagementsystems akzeptieren zu müssen? In diesem 3-tägigen Intensiv-Seminar RC126 Grundlagen des Risikomanagements werden alle relevanten Grundlagen zum Aufbau eines Risikomanagement- und Frühwarnsystems behandelt.

Alle Teilnehmer erhalten eine umfangreiche Dokumentation in gedruckter und elektronischer Form (USB-Stick). Außerdem erhalten alle Teilnehmer das im Jahr 2020 neu veröffentlichte Buch "Erfolgsfaktor Risiko-Management 4.0 - Praxishandbuch für Industrie und Handel" (Romeike/Hager, 4., komplett überarbeitete und ergänzte Auflage, Springer Verlag 2020) als eBook oder als gedruckte Hardcover-Version.

Das Training beinhaltet ein Zertifikat der Risk Academy® sowie ein Personen-Zertifkat des "International Institute for Governance, Management, Risk & Compliance" (GMRC). |

| CL440-WS Monitoren und visualisieren: Leistung mit Prometheus & Grafana optimieren |

Die Zeitreihendatenbank (TSDB) Prometheus ist ideal geeignet, um relevante Metriken und Daten zu sammeln und zu speichern. Mit der Open-Source Software Grafana lassen sich diese plattformübergreifenden Metriken und Daten aus verschiedenen Anwendungen analysieren, überwachen und visualisieren!

Im Web-Seminar Monitoren und visualisieren: Leistung mit Prometheus & Grafana optimieren lernen Sie die Grundlagen des Monitoring mit Prometheus und Grafana kennen. Sie erhalten einen Einblick in die Prometheus-Oberfläche, und wie Prometheus die erforderlichen Daten sammelt und intern behandelt. Wir geben Ihnen zudem einen Einblick, wie die Daten via Exporters (Tools) in Prometheus gelangen, und stellen verschiedene Dashboards zur Visualisierung in Grafana vor, um Ihre Performance zu überwachen bzw. zu optimieren. |

| IA150-WS Keycloak Web-SSO: Maximale Sicherheit und Effizienz für Ihr IAM |

IT-Landschaften werden immer vielfältiger und die angebotenen Dienste zu großen Teilen als Webapplikation zur Verfügung gestellt. Die zentrale Verwaltung von Identitäts-Daten mittels lokaler Single Sign-On (SSO)-Lösungen wie Kerberos stößt hier an ihre Grenzen. Auch die Föderation von Diensten sowie Anforderungen an Sicherheit und Datenschutz stellen Administratoren vor Herausforderungen.

Mit Keycloak steht ein etabliertes Open Source-Werkzeug als Identity und Access Management (IAM) System zur Verfügung, das diese Herausforderungen adressiert. Benutzern wird so ein komfortables SSO angeboten, das mit denselben standardisierten Protokollen arbeitet, wie die großen Anbieter, z.B. Facebook, Google oder Microsoft.

In diesem Web-Seminar IA150-WS Keycloak Web-SSO: Maximale Sicherheit und Effizienz für Ihr Identity und Access Management werden die Grundlagen zu Web-SSO, den genutzten Protokollen und Keycloak erklärt. Auch Hinweise zum produktiven Einsatz sowie allgemeine Best Practices kommen zur Sprache. Abgerundet wird das Web-Seminar durch eine praktische Demonstration, die eine typische Aufgabe mit Keycloak anschaulich darstellt. |

| AW002 AWS Discovery Day: Introduction to securing your AWS Cloud |

Ganz egal, ob Sie eine Migration in die AWS Cloud planen oder bereits die AWS Cloud in Ihrem Unternehmen nutzen, die Sicherung der Daten und Ressourcen sollte oberste Priorität haben. Im AWS Discovery Day: Securing your AWS Cloud erhalten Sie Informationen über mehrere AWS-Services, mit denen Sie die Cloud-Sicherheit verbessern können. Lernen Sie die verschiedenen Prinzipien des Sicherheitsdesigns kennen und profitieren Sie bei der Planung Ihres Sicherheitsansatzes in der AWS Cloud davon. Zusätzlich erfahren Sie nützlich Informationen, wie Sie Ihr Wissen im Bereich Security ausbauen können.

qSkills empfiehlt Ihnen folgende weiterführenden Kurse/Lernpfade:

|

| AW130 AWS Cloud Essentials for Business Leaders |

Im Kurs AW130 AWS Cloud Essentials for Business Leaders lernen Sie die grundlegenden Konzepte des Cloud Computing und wie eine Cloud-Strategie Ihrem Unternehmen dabei helfen kann, Unternehmensziele zu erreichen. Die Vorteile und Möglichkeiten des Cloud Computing werden erläutert. Für eine gewinnbringende Diskussion unter den Teilnehmern werden Themen wie Security und Compliance aufgegriffen.

Der Kurs hat eine Dauer von 4 Stunden. |

| AW003 AWS Discovery Day: Understand Your Customers Better with a Modern Data Strategy |

Der AWS Discovery Day ist eine kostenfreie virtuelle Veranstaltung, die das Thema Modernisierung und Vereinheitlichung der Datenstrategie in den Fokus rückt.

Die 1,5-stündige Veranstaltung “Understand Your Customers Better with a Modern Data Strategy” wurde für Architekten und Analysten aus den Bereichen Daten und Datenbanken konzipiert und informiert über den Einsatz der richtigen Datenstrategie. Die Teilnehmer erhalten Einblicke in AWS-Services und lernen die Möglichkeiten zur Modernisierung und Vereinheitlichung der Dateninfrastruktur kennen. Neben Grundlagen zu diesem Thema erhalten die Teilnehmer Einblicke in das breite Weiterbildungsangebot inkl. der rollenbasierten Lernpfade von AWS. Sie erfahren, wie die AWS-Services bei den geplanten Aufgaben eingesetzt werden können und wie Daten mit Machine Learning (ML) optimieren können. |

| AI120-WS Künstliche Intelligenz verantwortungsvoll managen: Ein Leitfaden mit ISO/IEC 42001 |

Künstliche Intelligenz verändert die Welt – doch wie können Unternehmen sicherstellen, dass sie KI-Systeme verantwortungsvoll, sicher und effizient einsetzen? In diesem einstündigen Web-Seminar AI120-WS Künstliche Intelligenz verantwortungsvoll managen: Ein Leitfaden mit ISO/IEC 42001 führen wir Sie in die Grundlagen und die Praxis der ISO/IEC 42001 ein, der internationalen Norm für KI-Managementsysteme.

Nach einer kurzen Einführung in die Grundlagen der künstlichen Intelligenz erfahren Sie, wie sich die ISO/IEC 42001 in die bestehende Normenlandschaft einfügt und Unternehmen hilft, Risiken zu managen und Chancen zu nutzen. Der Fokus liegt auf den zentralen Anforderungen der Norm: von der Kontextanalyse über Führungsaufgaben bis hin zu Risikomanagement, Ressourcenplanung und der Umsetzung eines KI Impact Assessments. Wir zeigen praxisnahe Ansätze, wie Sie die Norm in Ihrem Unternehmen anwenden können, um die Leistung zu messen, kontinuierlich zu verbessern und Sicherheitsanforderungen zu erfüllen. |

| AW100 AWS Cloud Practitioner Essentials |

Der eintägige Basiskurs AW100 AWS Cloud Practitioner Essentials vermittelt Ihnen ein umfassendes Verständnis der AWS-Cloud, unabhängig von Ihrer technischen Rolle innerhalb des Unternehmens. |

| CL440 Monitoring mit Prometheus & Grafana |

Im Kurs CL440 Monitoring mit Prometheus & Grafana lernen die Teilnehmer die Grundlagen des Monitoring mit Prometheus und Grafana kennen. Sie erhalten einen Einblick, wie Prometheus die erforderlichen Daten sammelt und intern behandelt. Zur Visualisierung der Daten wird Grafana vorgestellt. Hier liegt der Fokus auf der administrativen Seite von Grafana im Zusammenspiel mit Prometheus. Die Kursteilnehmer erfahren, wie sie sich zu bestimmten Kriterien alarmieren lassen können, und welche Möglichkeiten es gibt, sich darüber informieren zu lassen. |

| ST200c ONTAP 9.x Admin Basics |

NetApp ONTAP ist ein Speicherbetriebssystem und eine leistungsstarke Storage-Software für das Datenmanagement mit Funktionen wie einer intuitiven GUI, REST-APIs mit Automatisierungsintegration, KI-fundierte prädiktive Analysen und Korrekturmaßnahmen, unterbrechungsfreien Hardware-Upgrades und Storage-Import in verschiedenen Architekturen.

Im Training ST200c ONTAP 9.x Admin Basics zeigen wir Ihnen Konzept und Aufbau von NetApp ONTAP 9.x Systemen verbunden mit den Grundlagen der Administration.

Sie lernen dabei vom umfangreichen Wissen unserer praxiserfahrenen Experten, die über Jahre als NetApp Trainer bei qSkills tätig sind. |

| BR300 NetBackup 9.x/10.x Basics |

NetBackup ist ein von Veritas entwickeltes System für die Datensicherung und Erstellung von Backups. In diesem Training erlernen Sie die Basics zur Installation und Administration von NetBackup und dem Backup von Unix/Linux- und Windows-Systemen. |

| SC700-WS Quanten-Computing - Store now, decrypt later |

Kryptographische Verfahren sind eine wesentliche Voraussetzung für eine sichere IT, sei es im Internet, im eigenen Rechenzentrum oder privat zu Hause. Die Sicherstellung der Integrität, Authentizität und Vertraulichkeit von Daten ist ohne Einsatz von kryptographischen Verfahren kaum möglich.

Aber was, wenn aktuelle Verfahren den Computern der Zukunft nicht mehr standhalten?

Lernen sie in unserem Web-Seminar SC700-WS Quanten-Computing - Store now, decrypt later die aktuellen Verfahren der Kryptografie kennen und auch welche Gefahren von Quantencomputern aus gehen. Hierfür erlangen sie einen kurzen Einblick in die Funktionsweise von Quantencomputer und betrachten erste Maßnahmen für die Post-Quantum-Kryptographie.

|

| AW006 AWS Discovery Day: Generative AI Essentials for Technical Decision Makers |

Der AWS Discovery Day ist eine kostenfreie virtuelle Veranstaltung, die ein Grundverständnis für KI und mögliche Herausforderungen schafft.

Die 1,5-stündige Veranstaltung "Generative AI Essentials für technische und geschäftliche Entscheidungsträger" wurde für Entscheidungsträger in Unternehmen konzipiert, um einen ersten Einblick in das Thema KI zu ermöglichen. Die Teilnehmer gewinnen ein grundlegendes Verständnis für generative KI, erhalten Einblicke in Problemlösungsprozesse und erfahren wie das Unternehmenswachstum unterstützt werden kann.

Zum gebuchten Termin wird qSkills eine 30-minütige Frage-Antwort Runde mit dem Trainer anbieten, um Themen aus dem vorab bereitgestellten Recording des Webinars zu besprechen.

Gerne können Sie uns Ihre Fragen auch vorab per Email zukommen lassen. Abhängig vom Frageaufkommen, kann es sein, dass wir nicht alle Fragen in einer Session beantworten können.

|

| SC470 Secure Development Principles |

Der Workshop SC470 Secure Development Principles vermittelt Ihnen die theoretischen Grundlagen der sicheren Softwareentwicklung im professionellen Umfeld.

Neben der robusten Architektur steht vor allem die Business- und Threatmodellierung sowie die Risikobehandlung im Fokus. Sie lernen sämtliche Bausteine des Secure Development Lifecycle kennen: Requirement Gathering, Secure Design, Secure Implementation, Secure Testing und Deployment. Konkret werden die Themen Business- und Projektanforderungen, Threat Modeling und sicheres Design behandelt.

Der Workshop legt besonderen Wert auf aktuelle Konzepte, die durch zahlreiche interaktive Praxisbeispiele vertieft werden. Die Teilnehmer haben so die Möglichkeit, ihre Erfahrungen und Anforderungen aktiv miteinzubringen. Am Ende des Workshops werden die Teilnehmer ein solides Verständnis für sichere Softwareentwicklung im professionellen Umfeld erlangt haben und in der Lage sein, robuste und sichere Anwendungen zu planen und die Implementierung zu begleiten.

Der Kurs ist Teil des "qSkills Secure Software Quadrant", bestehend aus:

|

| NT101 Netzwerk Administration Advanced |

Der Kurs NT101 Netzwerk Administration Advanced baut auf den Grundlagen des Trainings NT100 Netzwerk Administration Basics auf und gibt dem Teilnehmer einen tiefen, herstellerunabhängigen Einblick in Protokolle und Designmuster sowie Lösungsansätze zu komplexen Problemstellungen im Bereich Netzwerk.

Hierbei wird zum einen Hauptaugenmerk auf praktische Übungen gelegt und zum anderen ein Gesamtbild skizziert, so dass man nach Besuch des Kurses neue (und alte) Technologien einfacher verstehen und einsortieren kann. Dies wird durch viele Übungen im Workshopcharakter unter Nutzung dedizierter physikalischer und virtueller Hardware verschiedener Hersteller und Technologien (wie z.B. CISCO, Juniper, Arista, Nokia, natives OpenSource) abgerundet. Dieser Workshopcharakter ermöglicht es auch, tiefer auf individuelle Wünsche von Teilnehmern einzugehen.

|

| AW007 AWS Discovery Day - Getting Started with AWS Cloud Essentials |

Der AWS Discovery Day ist eine kostenfreie virtuelle Veranstaltung, die ein grundlegendes Verständnis für den Einstieg in die Cloud vermittelt. Für Führungskräfte und IT-Techniker konzipiert, informiert dieses einstündige Training über AWS Grundlagen und das Training AWS Cloud Practitioner Essentials. |

| AW120 AWS Security Essentials |

Der Kurs AW120 AWS Security Essentials behandelt grundlegende Sicherheitskonzepte der AWS Cloud, einschließlich Zugriffskontrolle in AWS, Methoden zur Datenverschlüsselung und wie der Netzwerkzugriff auf Ihre AWS-Infrastruktur abgesichert werden kann. Auf Grundlage des AWS Shared Security Model lernen Sie, für welche Sicherheitsaspekte Sie in der AWS Cloud verantwortlich sind, welche sicherheitsorientierten Services Ihnen zur Verfügung stehen sowie warum und wie diese Sicherheitsservices dabei helfen können, die Sicherheitsanforderungen Ihres Unternehmens zu erfüllen.

Dieser Kurs AW120 AWS Security Essentials ermöglicht es Ihnen, tiefer in die Materie einzusteigen, Fragen zu stellen, Lösungen zu erarbeiten und Feedback von AWS-akkreditierten Trainern mit fundiertem technischem Wissen zu erhalten. Es handelt sich um einen Kurs auf grundlegender Stufe und dieser ist Teil des AWS Security Learning Path. |

| NT300 Design & Implementierung von sicheren Unternehmensnetzen |

Fortschrittliche Entwicklungen wie künstliche Intelligenz, Machine Learning und Analytics rücken neue Anforderungen an Netzwerke in den Vordergrund. Netzwerke müssen in der heutigen Zeit einfach, automatisiert und cloudfähig sein. Sie brauchen eine neue Intelligenz, die die komplette Kommunikation im Unternehmen steuert, vernetzt, auswertet und vor unbefugtem Zugriff schützt. Die steigende Anzahl von Endgeräten und mobil arbeitenden Mitarbeitern ist sicher zu integrieren und zu verwalten. Für die IT-Security von Unternehmen spielt Netzwerksicherheit eine entscheidende Rolle, weil sie wertvolle Daten und sensible Informationen vor Cyberangriffen schützt und dafür sorgt, dass das Netzwerk funktionsfähig und vertrauenswürdig ist.

Der Workshop NT300 Design & Implementierung von sicheren Unternehmensnetzen ist ein praxisorientierter Einstieg in das Thema IT-Security. Neben der Wiederholung von Netzwerkgrundlagen lernen Sie Gefährdungspotenziale von Netzwerken und Grundelemente für sichere Netze kennen. Es werden Architektur und Topologien von Netzwerken behandelt und Sie erhalten eine kurze Einführung in das Thema Sicherheitsmanagement.

|

| MS111 PowerShell für Administratoren |

Die PowerShell – verfügbar als Windows PowerShell und als PowerShell Core - ist ein plattformübergreifendes Framework von Microsoft zur Automatisierung, zur Konfiguration und zur Verwaltung von Systemen, das einen Kommandozeileninterpreter inklusive Skriptsprache umfasst.

Der Grundlagenkurs MS111 PowerShell für Administratoren bietet IT-Administratoren ohne Scripting-Vorkenntnisse grundlegende Einblicke in die PowerShell als Werkzeug und ihre Techniken.

Die Aufgabenstellungen dafür werden durch jeden Teilnehmer selbst formuliert und abgearbeitet. |

| ST101 Brocade FOS 8.x / 9.x Admin Basics |

Im Brocade Workshop ST101 Brocade FOS 8.x / 9.x Admin Basics erlernen Sie SAN Grundlagen mit Brocade Switches. |

| AI050 KI Security Specialist |

Der Zertifikatslehrgang AI050 KI Security Specialist bildet Sie zu einem KI-Experten für Cybersicherheit aus.

Erfahren Sie, wie KI bereits bei Cyberangriffen eingesetzt wird und welche Bedrohungen sich daraus ergeben können. Sie erhalten einen aktuellen Überblick über Angriffsmethoden und technische Systeme, die mit KI-Unterstützung möglich sind. Darüber hinaus werden Ihnen konkrete Praxisbespiele erfolgreicher Cyberangriffe vorgestellt, bei denen KI zum Einsatz kam. Der Lehrgang bildet ein Verständnis für die Entwicklungen in der Gegenwart und der absehbaren Zukunft, durch welches die Teilnehmer überblicken und nachvollziehen können, welche Risiken heute und morgen durch KI für die Cybersicherheit bestehen.

Erfahren Sie ebenso, wie KI umgekehrt Ihnen dabei helfen kann, Cyberangriffe abzuwehren und vorzubeugen: Von strategischen Überlegungen über Vorschläge für die Umsetzung in Unternehmen bis hin zu konkreten Einsatzszenarien. Lernen Sie Techniken kennen, die gezielt zum Schutz von IT-Systemen entwickelt und verwendet werden. Neben Hardware-Lösungen stehen dabei auch Software-Lösungen im Fokus. Zusätzlich werden aktuelle und zukünftig mögliche Entwicklungen von Sicherheitslösungen mit KI-Einsatz vorgestellt. Nach Abschluss des Kurses haben Sie das nötige Wissen, um Entscheidungen für Ihre individuellen Sicherheitsbedarfe treffen zu können.

Sie erhalten einen detaillierten Einblick in den technischen Ablauf von Cyberangriffen mit und ohne KI-Einsatz und können so nachvollzeihen, welche Maßnahmen mit Hilfe von KI möglich sind, um sich dagegen zu schützen. Für ein strukturiertes Vorgehen bei der Umsetzung von Sicherheitslösungen gegen diese Art von Angriffen wird den Teilnehmern eine Anleitung gegeben, mit der sie in der Praxis gezielt arbeiten können. Dadurch sollen zum einen Grundlagen für die Entwicklung solcher Systeme vermittelt und zum anderen Möglichkeiten der Dokumentation aufgezeigt werden.

Lernen Sie, wie Sie anhand eines Prüfkataloges KI-Anwendungen vertrauenswürdig entwickeln und überprüfen können. Damit ist Ihnen auch die Entwicklung von KI-Anwendungen möglich, die diese Kriterien beachten und somit den Ansprüchen an die Vertrauenswürdigkeit gerecht werden. Das Hauptaugenmerk liegt auf KI-Anwendungen, die auf Maschinellem Lernen beruhen. |

| DB201 Oracle Admin Basics |

In dem Seminar DB201 Oracle Admin Basics werden Sie mit der Installation, Verwaltung und Analyse von Oracle-Datenbanken vertraut gemacht. Da die Grundlage aller administrativen Tätigkeiten das Verständnis der Oracle-Architektur ist, werden Sie intensiv in den Aufbau und die Struktur eingeführt. Somit sind Sie in der Lage die grundlegenden Administrationsarbeiten durchzuführen. Das Seminar wird sowohl unter Windows als auch unter Unix gehalten. |

| CL121 Fit für die Cloud - Cloud Compliance im Gesundheitswesen |

Die Digitalisierung des deutschen Gesundheitswesens wird vom Bundesministerium für Gesundheit (BMG) entschieden vorangetrieben. Erklärtes Ziel ist der Aufbau einer „sicheren Vernetzung“ der Gesundheitsversorgung auf allen Ebenen. Neben eGK, ePA, E-Rezept und DiGA/DiPA sollen zukünftig auch cloudbasierte Systeme sowie TI-Anwendungen genutzt werden, um das Potential der Digitalisierung voll auszuschöpfen.

Die Schulung CL121 Fit für die Cloud - Compliance im Gesundheitswesen zeigt Ihnen regulatorische Anforderungen und Grenzen für KRITIS-Organisationen in der Healthcare.

Damit auch Sie die digitale Transformation in Ihrem Krankenhaus sicher meistern, erhalten Sie hier Best-Practice-Ansätze aus der Branche und Expertise über die normativen Grundlagen für eine rechtskonforme Cloud-Nutzung im Gesundheitswesen.

Für die praktische Umsetzung dieser Anforderungen empfehlen wir die ergänzende Teilnahme an dem Workshop CL130 Cloud Information Security gemäß ISO/IEC 27017/27018.

|

| MS406 MS SQL Server 2022 Administration |

Im Grundlagen Workshop MS SQL Server 2022 Administration vermitteln wir Ihnen die Installation, den Einsatz von Administrations- und Konfigurationstools sowie die Verwaltung der Serversicherheit, Sicherung und Wiederherstellung von Datenbanken, Automatisierung von administrativen Aufgaben und Leistungssteigerung durch Indizierung.

Dieser Microsoft SQL Server Basiskurs überzeugt durch seinen großen Anteil an praktischen Übungen. |

| VI216 Rancher – Verwaltung von Kubernetes-Clustern & Applikationen |

Der Kurs VI216 Rancher - Verwaltung von Kubernetes-Clustern & Applikationen dient als Aufbaukurs zum Thema Kubernetes und Rancher. Neben Grundlagen und Architektur lernen die Teilnehmer im Kurs die Installation und den Umgang von Kubernetes und Rancher. |

| MS900 Microsoft 365 Fundamentals |

Der Kurs MS900 Microsoft 365 Fundamentals vermittelt grundlegende Kenntnisse über die Vorteile der Einführung von Cloud-Diensten und Software-as-a-Service-Modellen (SaaS), mit besonderem Fokus auf die Microsoft 365 Cloud Service-Angebote. Das Training beginnt mit den Grundlagen der Cloud, einschließlich Cloud Computing und Microsoft Azure. Anschließend lernen die Teilnehmenden Microsoft 365 im Detail kennen, einschließlich eines Vergleichs der Microsoft On-Premise Services mit den Microsoft 365 Cloud Services. |

| OT300 OT Pentesting |

Penetrationstests können das Sicherheitsniveau erheblich anheben, weswegen sie in Zeiten existenzieller Bedrohungen durch Ransomware und Co. aus der IT-Welt nicht mehr wegzudenken sind. Mit der zunehmenden Vernetzung von OT-Umgebungen steigt allerdings auch in diesem Umfeld das Risiko, Opfer eines Cyberangriffs zu werden, wie die zahlreichen Zwischenfälle der vergangenen Jahre gezeigt haben.

Das Training OT300 OT-Pentesting vermittelt die erforderlichen Grundlagen, um im OT-Umfeld Penetrationstests durchführen zu können und somit die Sicherheit der eigenen Produktionsanlagen/OT-Umgebungen, als wichtigen Baustein der IT-Sicherheitsarchitektur, zu stärken. |

| AW300 Advanced Architecting on AWS |

In diesem Kurs AW300 Advanced Architecting on AWS präsentiert jedes Modul ein Szenario mit einer architektonischen Herausforderung, die gelöst werden soll. Sie untersuchen verfügbare AWS-Services und -Funktionen als Lösungsansätze für das Problem. Sie gewinnen Erkenntnisse durch problemorientierte Diskussionen und lernen die AWS-Services kennen, die Sie zur Bewältigung dieser Herausforderungen einsetzen können.

Im Verlauf von 3 Tagen geht der Kurs AW300 Advanced Architecting on AWS über die Grundlagen einer Cloud-Infrastruktur hinaus und behandelt Themen zur Erfüllung verschiedenster Anforderungen von AWS-Kunden. Die Kursmodule konzentrieren sich auf die Verwaltung mehrerer AWS-Accounts, hybride Konnektivität und Geräte, Netzwerkarchitektur mit Schwerpunkt auf AWS Transit Gateway, Container-Services, Automatisierungstools für Continuous Integration/Continuous Delivery (CI/CD), Sicherheit und Schutz vor Distributed Denial of Service (DDoS), Data Lakes und Datenspeicher, Edge Services, Migrationsoptionen und Kostenmanagement.

Der Kurs AW300 Advanced Architecting on AWS endet mit Szenarien, in denen Sie aufgefordert sind, die jeweils besten Lösungen zu identifizieren.

Dieser Kurs AW300 Advanced Architecting on AWS beinhaltet Präsentationen, Gruppendiskussionen, Use Cases, Videos, Bewertungen und praktische Übungen (Hands-on Labs).

|

| IA150 Identity & Access Management für SSO mit Keycloak |

Keycloak ist eine Java-basierte Open-Source-Software, die als als Identity and Accsess Management (IDM/IAM) System dient. Als sogenannter Login-Broker ermöglicht Keycloak die Verwaltung von Benutzern, Rollen und Berechtigungen sowie die sichere ”Single Sign-On“ und Mehrfaktor-Authentifizierung und Autorisierung von verschiedenen Web-Anwendungen. Mit nur einem einzigen Login können Sie auf eine Vielzahl von Anwendungen zugreifen, was die Effizienz steigert, die Sicherheit erhöht und das Passwortmanagement vereinfacht. Keycloak kann sowohl in der Cloud als auch on premise verwendet werden.

Im Kurs IA150 Identity & Access Management für SSO mit Keycloak werden die Konzepte von Web-SSO und Keycloak behandelt, die Installation und Konfiguration erklärt und Beispiele für die Integration von Diensten und Anwendungen gezeigt.

Diese praxisnahe Schulung wird durch einen erfahrenen Trainer gehalten, der auf Linux/Open Source Schulungen, Consulting & Support spezialisiert ist. |

| SC124 ISMS-Implementierung für EVU/KRITIS gemäß ISO/IEC 27001:2022 und 27019 |

Unser Seminar SC124 ISMS-Implementierung für EVU/KRITIS gemäß ISO/IEC 27001:2022 und 27019 legt die entscheidenden Grundlagen für den Aufbau eines Informationssicherheits-Managementsystems gem. ISO/IEC 27001 in Verbindung mit ISO/IEC 27019. Der Kurs basiert auf der Version 2022 der Norm.

Es wird mit folgenden Normen intensiv gearbeitet: ISO/IEC 27001, ISO/IEC 27002, ISO/IEC TR 27019 sowie den IT-Sicherheitskatalogen.

Übungen, Fallbeispiele und Raum für Diskussion aus der Praxis lassen die trockene Normentheorie spannend werden. |

| SC120 ISMS-Implementierung gemäß ISO/IEC 27001:2022 |

Das Training SC120 ISMS-Implementierung gemäß ISO/IEC 27001:2022 beschäftigt sich mit den Grundlagen eines ISMS gemäß ISO/IEC 27001:2022.

Die Notwendigkeit, dass Organisationen ihre Informationen besser schützen müssen, wird deutlich durch die immer häufiger auftretenden Sicherheitslücken sowie den steigenden Wert von Informationen.

Das Informationssicherheit Managementsystem (ISMS) bietet einen kontrollierten und organisierten Ansatz für den Umgang mit sensiblen Informationen einer Organisation, sodass diese stets sicher und unter Kontrolle sind. Betroffen sind bei einer Umsetzung Personen, Prozesse und technische Komponenten. |

| PL105 Python-Programmierung Basics (Unix/Linux) |

Einführung in die Grundlagen und die Programmierung mit Python (2.x/3.x) |

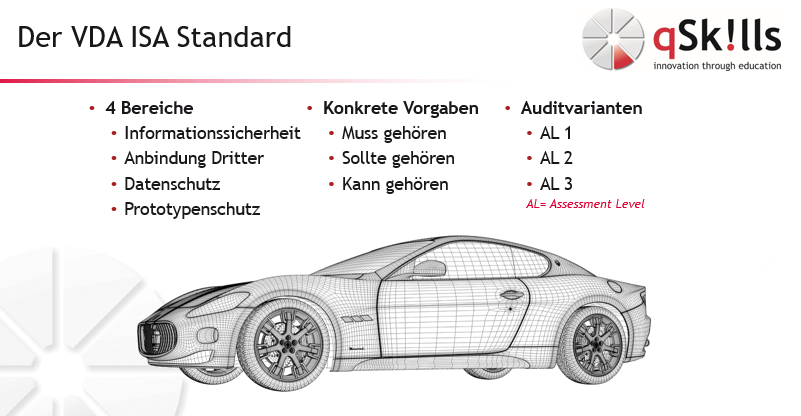

| SC140 TISAX® und VDA ISA Anforderungen erfolgreich & effizient umsetzen |

Der Schutz von Informationen und Prozessen ist eine der zentralen Aufgaben der Unternehmensführung. Die Herausforderungen für die Automobilbranche angesichts steigender Gefahren durch Cyberkriminalität und Wirtschaftsspionage sind enorm. Der Schutz von Informationen und Prozessen ist eine der zentralen Aufgaben der Unternehmensführung. Die Herausforderungen für die Automobilbranche angesichts steigender Gefahren durch Cyberkriminalität und Wirtschaftsspionage sind enorm.

Autonomes Fahren, Digitalisierung, Industrial Security, KI sind als weitere Anforderungen an Informationssicherheit und Datenschutz in der Automobilindustrie dazu gekommen. Damit erhält das Thema Informationssicherheit einen immer größeren Stellenwert, wenn es um die Zusammenarbeit mit Zulieferern, Dienstleistern und Händlern geht.

Sie lernen die Grundlagen des TISAX®-Standards umzusetzen und sich zielgerichtet auf das Assessment vorzubereiten. Sie können die Anforderungen des VDA-ISA 6 Kataloges anhand von Praxisbeispielen anwenden und den geforderten Reifegrad Ihrer IT-Sicherheit erfüllen. |

| AW007-EN AWS Discovery Day - Getting Started with AWS Cloud Essentials |

“AWS Discovery Day” is designed to teach business leaders and IT technical professionals the benefits of computing in the AWS Cloud. We’ll cover AWS services for computing, storage, database management, networking, and content. You will learn how to use AWS services to improve business processes and gain an understanding of how to benefit from AWS security and compliance services. |

| AW200 Architecting on AWS |

Der Kurs AW200 Architecting on AWS richtet sich an Solutions Architects, Solution Design Engineers und Entwickler, die ein Verständnis für AWS-Architekturen erlangen möchten. In diesem Kurs AW200 Architecting on AWS lernen Sie, Services und Funktionen zu identifizieren, mit denen sich resiliente, sichere und hochverfügbare IT-Lösungen auf der AWS Cloud aufbauen lassen.

Architekturlösungen unterscheiden sich je nach Branche, Anwendungstyp und Unternehmensgröße. AWS-autorisierten Trainer legen den Schwerpunkt auf Best Practices gemäß dem AWS Well-Architected Framework und begleiten Sie durch den Prozess zur Gestaltung optimaler IT-Lösungen anhand praxisnaher Szenarien. Die Module konzentrieren sich auf Account-Sicherheit, Netzwerke, Compute, Storage, Datenbanken, Monitoring, Automatisierung, Container, Serverless-Architekturen, Edge Services sowie Backup und Recovery. Am Ende des Kurses AW200 Architecting on AWS erstellen Sie eine eigene Lösung und wenden das Erlernte praktisch an.

Dieser Kurs AW200 Architecting on AWS beinhaltet Präsentationen auf Basis von Use Cases. Er umfasst außerdem Gruppendiskussionen, Demonstrationen, Bewertungen und praktische Übungen (Hands-on Labs). |

| MS213 Exchange 20xx Grundlagen |

In diesem Training vermitteln wir das notwendige Wissen, um Microsoft Exchange Server aufzusetzen und zu administrieren. |

| AI230 Einführung in die Datenvisualisierung |

Der Workshop AI230 Einführung in die Datenvisualisierung vermittelt die Grundlagen der Datenvisualisierung anhand diverser nachvollziehbarer Beispiele. Die Teilnehmer lernen verschiedene Visualisierungsformen wie Scatter Plots, Bar Charts und Violin Plots kennen und arbeiten mit Python-Bibliotheken wie matplotlib, seaborn und plotly. Darüber hinaus wird den Teilnehmern vermittelt, wie LLMs zur dynamischen SQL-Erstellung eingesetzt werden und wie Tools wie Power BI und Open-Source-Lösungen zur Anbindung an KI-Modelle verwendet werden können, um dynamische Visualisierungen zu ermöglichen. Auch die Grundlagen ansprechender Visualisierungen, wie Dos und Don'ts, sowie ihre Bedeutung für die Datenanalyse werden thematisiert. |

| AI135 KI-Auditor |

Unser Kurs AI135 KI-Auditor bietet eine umfassende Einführung in die Bewertung und Prüfung von Künstlicher Intelligenz gemäß den aktuellen rechtlichen und technischen Standards.

Die Teilnehmenden lernen, wie KI-Systeme entwickelt, geprüft und überwacht werden können, um gesetzliche und ethische Anforderungen zu erfüllen. Dabei werden insbesondere der EU AI Act, internationale Normen wie ISO/IEC 42001 und relevante Datenschutzgesetze (z. B.

DSGVO) beleuchtet. Ein besonderer Schwerpunkt liegt auf der Risikobewertung, der Konformitätsprüfung und den Prüfmethoden für KI-Systeme, einschließlich spezialisierter Ansätze wie der VDE SPEC 92006 und der TÜV AI Assessment Matrix.

Dieser Kurs AI135 KI-Auditor vermittelt die notwendigen Kenntnisse, um KI-Technologien sicher, effektiv und verantwortungsvoll einzusetzen. Ergänzt durch praxisorientierte Inhalte und bewährte Prüfverfahren, bereitet er die Teilnehmenden optimal auf die Herausforderungen im Bereich der KI-Audits vor. |

| NT150 Netzwerkverkehrsanalyse mit Wireshark |

Das Training NT150 Netzwerkverkehrsanalyse mit Wireshark ist ein intensiver Kurs zur Paketanalyse. Es richtet sich an Administratoren, Netzwerkspezialisten, Troubleshooter und Allround-Admins. Das Motto des Kurses lautet: "Lerne die cleveren Tricks der Netzwerkanalysten, um zu beweisen, dass das Netzwerk nicht schuld ist." |

| AW200-JAM Architecting on AWS with AWS Jam |

In diesem Kurs wird die Vermittlung von Grundlagen der AWS-Architektur mit einem AWS Jam Day kombiniert. Nutzen Sie den zusätzlichen Tag und wenden Sie Ihr Wissen in zahlreichen Übungen an.

„Architecting on AWS“ ist ein Workshop, der sich mit den unterschiedlichen architektonischen Lösungen je nach Branche, Anwendungstyp und Unternehmensgröße befasst. Einblicke in den Entwicklungsprozess optimaler IT-Lösungen, die auf realen Szenarien basieren, ergänzen die Vorstellung bewährter Praktiken, die in dem AWS Well-Architected Framework eingesetzt werden.

|

| CL120 Cloud Compliance - Normen, Sicherheitsanforderungen, Lösungswege |

Die Digitalisierung schreitet sowohl in der freien Wirtschaft als auch in Behörden kontinuierlich voran. Um das Potential der Digitalisierung voll auszuschöpfen, führt kein Weg an der Cloud und damit an der Cloud Security vorbei. Da parallel zu dieser Entwicklung die Cybersecurity-Lage weiter angespannt ist und infolge hybrider Kriegsführung im Informationsraum weiter steigen wird, stellt sich für alle Unternehmen und Behörden die Frage, wie insbesondere die Nutzung von Cloud-Dienstleistungen sicher gestaltet werden kann.

Die Schulung CL120 Cloud Compliance – Normen, Sicherheitsanforderungen, Lösungswege zeigt die regulatorischen Grenzen und einen Best-Practice-Ansatz für eine „sichere Cloud-Nutzung“ im unternehmerischen bzw. behördlichen Umfeld auf, um die digitale Transformation sicher zu meistern.

Für die praktische Umsetzung dieser Anforderungen empfehlen wir die anschließende Teilnahme am Workshop CL130 Cloud Information Security gemäß ISO/IEC 27017/27018.

|

| AW300-JAM Advanced Architecting on AWS with AWS Jam |

In diesem Kurs geht über die Grundlagen einer Cloud-Infrastruktur hinaus und stellt in jedem Modul ein zu lösendes Szenario vor. Nutzen Sie den zusätzlichen Tag und wenden Sie Ihr Wissen in zahlreichen Übungen an.

„Advancend Architecting on AWS“ behandelt architektonische Herausforderungen, für deren Lösung die verfügbaren AWS-Services und -Funktionen eingesetzt werden. Durch problemorientierte Diskussionen erhalten die Teilnehmer Einblicke in die Problemstellungen und einen Überblick über die AWS-Services.

|

| AI120 AIMS-Implementierung gemäß ISO/IEC 42001:2023 |

Der Workshop AI120 AIMS-Implementierung gemäß ISO/IEC 42001:2023 legt die entscheidenden Grundlagen für den Aufbau eines KI-Managementsystems.

Ein KI-Managementsystem (AIMS) ist ein strukturierter Rahmen, der Organisationen dabei hilft, KI-Technologien verantwortungsvoll zu überwachen. Der ISO/IEC 42001-Standard bietet einen umfassenden Rahmen für AIMS, der ethische Nutzung, Transparenz und Verantwortlichkeit sicherstellt.

Das AIMS-Framework betont die Bedeutung ethischer Überlegungen und fördert eine kontinuierliche Verbesserung der KI-Systeme. Es umfasst Praktiken zur Entwicklung, Bereitstellung und Verbesserung von KI-Systemen, um deren Wirksamkeit und Zuverlässigkeit zu gewährleisten.

Durch die Einhaltung des ISO/IEC 42001-Standards können Unternehmen sicherstellen, dass ihre KI-Systeme sowohl effektiv als auch ethisch verantwortungsvoll sind. |

| AW106 AWS Discovery Day: Einführung in Prompt Engineering |

Der AWS Discovery Day ist eine kostenfreie virtuelle Veranstaltung, die das Thema Prompt Engineering vorstellt und den Umgang mit ML-Modellen behandelt.

Die 1-stündige Veranstaltung "Einführung in Prompt Engineering" wurde für Prompt-Ingenieure, Datenwissenschaftler und Entwickler konzipiert, um Einblicke in die Erstellung und Optimierung von Prompts für verschiedene ML-Modelle zu ermöglichen. Die Teilnehmer lernen die Grundlagen von Basismodellen, Konzepte des Prompt-Engineering und grundlegende Prompt-Techniken kennen.

Zum gebuchten Termin wird qSkills eine 30-minütige Frage-Antwort Runde mit dem Trainer anbieten, um Themen aus dem vorab bereitgestellten Recording des Webinars zu besprechen.

Gerne können Sie uns Ihre Fragen auch vorab per Email zukommen lassen. Abhängig vom Frageaufkommen, kann es sein, dass wir nicht alle Fragen in einer Session beantworten können. |

| OT500-WS Digitale Zwillinge in der Industrie 4.0 |

In der Industrie 4.0 haben sich Digitale Zwillinge als eine Schlüsseltechnologie für die digitale Abbildung physischer Systeme etabliert.

Im Web-Seminar OT500-WS Digitale Zwillinge in der Industrie 4.0 erhalten Sie einen Überblick zur Schulung OT500 Digitale Zwillinge in der Industrie 4.0, welche die wichtigsten Konzepte der Industrie 4.0, mit besonderem Fokus auf Digitale Zwillinge, behandelt. Sie lernen die Verwaltungsschale (eng. Asset Administration Shell - AAS) kennen, welche als standardisierte Spezifikation zur Umsetzung Digitaler Zwillinge dient. Außerdem stellen wir Ihnen die Open Source-Technologie „Eclipse BaSyx“ vor. Eclipse BaSyx ist die führende Plattform für eine produktive Infrastruktur zur Implementierung von AAS-basierten Anwendungen, wie z.B. des Digitalen Produktpasses. Zusätzlich bekommen Sie eine exklusive Vorschau der Eclipse BaSyx Praxis-Schulung, in der technische Grundlagen vermittelt werden, um selbstständig Industrie 4.0-Anwendungen mit Eclipse BaSyx umzusetzen. |

| BR309 NetBackup 9.x/10.x Troubleshooting |

Grundlagen und fortgeschrittene Techniken des Troubleshootings von NetBackup auf Unix/Linux und Windows. |

| MS115 Windows Server und Active Directory |

Dieses Microsoft-Training MS115 Windows Server und Active Directory behandelt die Konfiguration und Administration von Windows Server und Active Directory unter Windows Server. |

| ST160c NetApp SAN Implementation |

Im Kurs ST160c ONTAP SAN Implementation lernen Sie den Installationsprozess für die NetApp ONTAP 9 Management-Software für eine SAN-Umgebung. Der Kurs bietet Informationen über Block-Level-Protokolle, einschließlich FC, FCoE, NVMe und iSCSI, auf Microsoft Windows Server, Linux und VMware ESXi Host-Betriebssystemen. Das Gelernte wird durch praktische, geführte Übungen vertieft. Die Kursunterlagen umfassen ein Arbeitsbuch, das als Nachschlagewerk für die Praxis dient. |

| AI400 Predictive Maintenance in der Industrie mit Machine Learning |

Wissen wann es passiert, bevor es passiert. Das ist die Grundidee von ‚Predictive Maintenance‘. Um dieses Ziel zu erreichen, werden relevante Zustandsdaten und Umgebungsparameter der zu beobachtenden Systeme gesammelt und mittels statistischer Verfahren und Maschinellem Lernen ausgewertet. Lassen die gesammelten Daten eine Fehlfunktion wahrscheinlich erscheinen, so löst das System einen Alarm aus und eine zeitnahe Wartung kann eingeplant werden.

Der Workshop AI400 Predictive Maintenance in der Industrie mit Machine Learning zielt darauf ab, den Teilnehmern das Wissen und die Fähigkeiten zu vermitteln, ein solches System einzusetzen. Zu diesem Zweck werden die Grundlagen von Predictive Maintenance, einschließlich Statistik, datengetriebener Ansätze und Vorhersagemodellen, vorgestellt. Dabei wird der Kurs auf die Verarbeitung von Sensordaten eingehen und anhand von Anwendungsfällen verschiedene Techniken der Datenanalyse und des maschinellen Lernens einführen und vergleichen. Teilnehmer werden auch lernen, wie sie diese Techniken in Python anwenden können, um Use Cases selbst zu implementieren. |

| AI410 Prognose von Verkäufen und Optimierung der Lagerhaltung mit Machine Learning |

Die Teilnehmer des Workshops AI410 Prognose von Verkäufen und Optimierung der Lagerhaltung mit Machine Learning lernen, wie sie Modelle der Zeitreihenanalyse und des maschinellen Lernens in Python nutzen können, um Verkäufe zu prognostizieren. Konkret wird ein Dataset analysiert, um Verkäufe verschiedener Produkte im Einzelhandel zu analysieren und zu prognostizieren.

Mit Hilfe der entwickelten Modelle können Sie berechnen, wie viele Produkte ein Unternehmen auf Lager haben sollte und die Anzahl der Bestellungen optimieren. Der Kurs deckt eine breite Palette von Themen ab, darunter die Grundlagen der Zeitreihenanalyse mit statsmodels, ML-Prognosen mit scikit-learn und die Optimierung der Lagerhaltung durch Bootstrapping.

Beachten Sie auch das inhaltlich verwandte Modul AI412 Zeitreihenanalysen für Finanzdaten mit Machine Learning. |

| SC185 Praxisumsetzung der ISO 27001/27002 |

Die meisten ISMS-Beauftragen und Auditoren kennen das:

Wenn es darum geht, den Anhang A der ISO 27001 bzw. 27002 mit Leben zu füllen, kommt schnell die Frage „Was fordert die Norm?“ auf. Die Enttäuschung ist meist groß, wenn die Norm in ihrer generischen Sprache kaum konkrete Anhaltspunkte zur praktischen Umsetzung liefert.

Im Workshop SC185 Praxisumsetzung der ISO 27001/27002 lernen Sie von erfahrenen Informationssicherheitsberatern/CISOs, wie mit dem Anhang A der ISO 27001 umzugehen ist und wie dieser beispielhaft angewendet werden kann. |

| SC100 Cyber Security Foundation |

Der Workshop SC100 Cyber Security Foundation bietet Ihnen einen kompakten Überblick über die gesamte Cyber Security-Landschaft.

Sie erhalten Verständnis für das Angreifen und Verteidigen von IT-Umgebungen, sowohl in theoretischen Mechanismen, als auch anhand praktischer Beispiele. Sie trainieren das Zusammenwirken von Mensch, Organisation und Technologie und deren Einfluss innerhalb der Cyber Security. Der Workshop findet online im Rahmen einer Konferenz statt und beinhaltet interaktive Elemente.

Lernkontrolle/Zertifikat:

Der Workshop schließt mit einer spielerischen Lernerfolgskontrolle mit einer Dauer von 45 Minuten ab. Bei Bestehen dieser erhalten die Teilnehmer ein qSkills-Zertifikat. |

| SC420 Hacking & Pentesting Advanced |

Realistische Angriffserfahrungen zu sammeln, ist für angehende Whitehats eine echte Herausforderung. Dieser Kurs SC420 Hacking & Pentesting Advanced ist eigens dafür konzipiert, anhand eines typischen Greybox-Angriffs die Eskalation von der initialen Kompromittierung bis zur absoluten Kontrolle durchzuspielen und dabei verschiedene Tools auszuprobieren. Nach den notwendigen theoretischen Grundlagen bekommt jeder Kursteilnehmer einen ausgeschalteten unbekannten Computer übergeben, um darüber Stück für Stück einen Angriff bis hin zum Domaincontroller durchzuführen. |

| MS152 Ansible für Windows Administratoren |

Die Schulung MS152 Ansible für Windows Administratoren vermittelt Windows-Administratoren die Grundlagen und fortgeschrittene Techniken zur Automatisierung und Verwaltung von Windows-Systemen mit Ansible. Ansible ermöglicht eine agentenlose, effiziente Verwaltung von Windows-Servern und Clients, wodurch wiederkehrende Aufgaben automatisiert und IT-Prozesse optimiert werden können. Die Teilnehmer erlernen die Installation, Konfiguration und den praktischen Einsatz von Ansible in einer Windows-Umgebung. Durch praxisnahe Übungen wird sichergestellt, dass die Inhalte direkt in der eigenen IT-Infrastruktur angewendet werden können.

|

| AI225 Einführung in Deep Learning und KI |

Eine Welt in der Computer lernen und komplexe Aufgaben lösen können: Im Workshop AI225 Einführung in Deep Learning und KI werden die Teilnehmer in die Grundlagen neuronaler Netze und des Deep Learning eingeführt. Sie lernen wichtige Konzepte wie künstliche Neurone, Modellarchitekturen und Modelltraining kennen. Anhand praktischer Beispiele wird vermittelt, wie mit Python und Bibliotheken wie TensorFlow und Keras effektive Modelle entworfen, angepasst und trainiert werden können.

Der Kurs behandelt auch die Nutzung von vortrainierten Netzen aus TensorFlow Hub und Transfer Learning, um die Entwicklung von KI-Anwendungen zu beschleunigen. Am Ende des Kurses werden die Teilnehmer in der Lage sein, selbst neuronale Netzwerke in existierenden Frameworks umzusetzen und auf ihr Problem anzuwenden. |

| AI240 Einführung in Empfehlungssysteme |

Von der Musik die Sie hören bis zu den Produkten die Ihnen online vorgeschlagen werden: Unser Workshop AI240 Einführung in Empfehlungssysteme wird die Welt der Empfehlungsalgorithmen demystifizieren und Ihnen die Werkzeuge an die Hand geben, um Ihr eigenes leistungsstarkes Empfehlungssystem zu erstellen.

Der Kurs vermittelt Grundlagen zum Aufbau, der Funktion und den Einsatzgebieten solcher Empfehlungssysteme. Teilnehmer werden in die Lage versetzt zu verstehen, welchen Nutzen so ein System hat, welche Anwendungsszenarien es gibt und wie man es selbst zum Einsatz bringen kann. Dazu geht die Schulung auf Konzepte wie z.B. Scoring und Aufbau eines Empfehlungssystems, aber auch auf verschiedene Arten dieser Systeme ein (Collaborative Filtering, Content-based Filtering, Hybrid Recommender Systems und Semantic Recommender Systems). Zudem werden Datenquellen, Datenerfassung und -verarbeitung sowie Bewertungsmetriken für Recommender-Systeme thematisiert. |

| AI200 Einführung in Python für Data Science und KI |

Der Workhop AI200 Einführung in Python für Data Science und KI dient als Ihr Sprungbrett in die Welt der Datenanalyse und KI bei qSkills.

Ihnen werden Grundlagen der Python-Programmierung vermittelt, wobei der Fokus auf syntaktischen Basiselementen und Konzepten liegt. Zusätzlich werden wichtige Standardbibliotheken für die Datenanalyse eingeführt, wie etwa NumPy, pandas und Matplotlib. Der Kurs ist ideal für IT-Fachkräfte und Entwickler, aber auch geeignet für Personen ohne größere Programmiererfahrung, die sich in den Bereichen Data Science und Künstliche Intelligenz weiterbilden möchten. |

| AW282 Running Containers on Amazon Elastic Kubernetes Service (Amazon EKS) |

In diesem Kurs AW282 Running Containers on Amazon Elastic Kubernetes Service (Amazon EKS) lernen Sie, wie Sie Amazon EKS verwenden, um Container mit Kubernetes zu verwalten und zu orchestrieren. Mit Amazon EKS können Sie Kubernetes auf AWS ausführen, ohne den Kubernetes Control Plane selbst installieren, betreiben und warten zu müssen.

Sie verwalten Container-Images mit Amazon Elastic Container Registry (Amazon ECR) und lernen, wie Sie die Bereitstellung von Anwendungen automatisieren. Sie deployen Anwendungen mithilfe von Tools für Continuous Integration und Delivery (CI/CD).

Sie lernen in diesem Kurs AW282 Running Containers on Amazon Elastic Kubernetes Service (Amazon EKS), wie Sie Ihre Umgebung durch Metriken, Logging, Tracing sowie horizontale und vertikale Skalierung überwachen und skalieren. Außerdem verwalten Sie Storage für Ihre containerisierten Anwendungen, konfigurieren AWS-Netzwerkservices zur Unterstützung des Clusters und lernen, wie Sie Ihre Amazon EKS-Umgebung absichern.

Dieser Kurs AW282 Running Containers on Amazon Elastic Kubernetes Service (Amazon EKS) beinhaltet Präsentationen, praktische Übungen (Hands-on Labs), Demonstrationen und Gruppenübungen. |

| AW235 Machine Learning Engineering on AWS |

Der dreitägige Kurs AW235 Machine Learning Engineering on AWS richtet sich an Fachkräfte im Bereich Machine Learning, die ihre Kenntnisse im maschinellen Lernen auf AWS vertiefen möchten. Die Teilnehmenden lernen, ML-Lösungen im großen Maßstab zu erstellen, bereitzustellen, zu orchestrieren und zu betreiben – durch eine ausgewogene Kombination aus Theorie, praktischen Übungen (Labs) und Aktivitäten. Sie sammeln praktische Erfahrung mit AWS-Services wie Amazon SageMaker AI und Analysewerkzeugen wie Amazon EMR, um robuste, skalierbare und produktionsreife Machine-Learning-Anwendungen zu entwickeln.

Dieser Kurs AW235 Machine Learning Engineering on AWS umfasst Präsentationen, praktische Übungen (Labs), Demonstrationen und Gruppenübungen. |

| AI350 Vibe Coding - Software Development via Prompting |

Vertiefen Sie Ihr Wissen über Large Language Models und Prompt Engineering in unserem praxisorientierten Workshop AI350 Vibe Coding - Software via Prompting. In diesem Kurs erwerben Sie das Wissen und die Fähigkeiten, um die Techniken des Prompt Engineering effektiv in Ihren No-Code/Low-Code Workflows zu integrieren und damit Ihre Produktivität signifikant zu steigern.

Besonders für Fach- und Führungskräfte bietet dieser Workshop wertvolle Einblicke in die Möglichkeiten moderner KI-Technologien und zeigt konkrete Wege, wie Sie ohne IT-Abteilung und Programmierkenntnisse eigenständig Projekte umsetzen können. Sie lernen, wie Sie mit minimalen Ressourcen und in kürzester Zeit professionelle Lösungen entwickeln – sei es eine Landing Page, ein automatisiertes Reporting-System oder ein intelligentes Datenverwaltungstool.

Selbst ohne fortgeschrittene Programmierkenntnisse lernen Sie hands-on, wie Sie LLMs als Produktivitätsbooster einsetzen können und gewinnen die Autonomie, Ideen schnell und kostengünstig in die Realität umzusetzen. |

| AZ900 Microsoft Azure Fundamentals |

Das Training AZ900 Microsoft Azure Fundamentals vermittelt grundlegende Kenntnisse über Cloud-Konzepte, Azure Services, Security, Datenschutz, Compliance, Trust sowie Pricing und Support. Das Seminar kann als optionaler erster Schritt zum Erlernen von Cloud-Diensten und Microsoft Azure genutzt werden.

Sie lernen sowohl Cloud Computing-Modelle wie Public, Private und Hybrid Cloud kennen als auch Cloud-Dienstleistungen wie Infrastructure as a Service (IaaS), Platform as a Service (PaaS) und Software as a Service (SaaS).

Darüber hinaus werden einige wichtige Azure-Services und -Lösungen sowie wichtige Azure-Services in Bezug auf Sicherheit, Datenschutz, Compliance und Trust behandelt. Abschließend werden die mit Azure verfügbaren Preis- und Supportleistungen erläutert.

Das Seminar eignet sich zur Vorbereitung auf die MS Azure Fundamentals Zertifizierung. |

| TE150 ISTQB® Certified Tester - Foundation Level Extension: Agile Tester (CTFL-AT) |

Testen von Software in einem agilen Umfeld unterscheidet sich von klassischen Projekten und erfordert daher eine maßgeschneiderte fundierte Weiterbildung. Eine gute und effiziente Integration des Testens in agilen Projekten stellt Beteiligte immer wieder vor große Herausforderungen aufgrund von Missverständnissen und Unklarheiten.

Diese Lücke schließt nun dieser Kurs TE150 ISTQB® Certified Tester - Foundation Level Extension: Agile Tester (CTFL-AT) und geht speziell auf die Anforderungen des Testens im agilen Umfeld ein. Das Seminar vermittelt auf Basis des allgemeinen Grundlagenwissens ausführliche Methoden und Techniken zur optimalen Bewältigung der Testaufgaben in einem agilen Projektumfeld. Sie lernen die agilen Grundhaltungen und Arbeitsweisen, sowie das agile Rollenverständnis eines Testers kennen und wie Sie damit in einem gemeinschaftlich verantwortlichen Team arbeiten. |

| CL460 Security Aspects in the Implementation of IaC |

Im Kurs CL460 Security Aspects in the Implementation of IaC (Infrastructure as Code) führen die Teilnehmer praxisorientierte Übungen auf einer ausgewählten Cloud-Plattform durch und verwenden dabei CI/CD-Tools wie CodePipelines sowie Terraform als IaC-Werkzeug. Diese Übungen bieten einen tiefen Einblick in die Absicherung von Infrastruktur durch Automatisierung und die Einhaltung von Compliance-Vorgaben.

Zusätzlich zu den theoretischen Inhalten, werden im Kurs Security Aspects in the Implementation of IaC umfangreiche Praxisbeispiele und Showcases aus realen Projekten vorgestellt, die den Teilnehmern praxisnahe Einblicke und umsetzbare Strategien vermitteln. Diese Beispiele decken eine breite Palette von Sicherheitsherausforderungen und Best Practices ab, wie sie in der täglichen Arbeit eines DevOps- oder Security-Engineers auftreten.

Besondere Schwerpunkte liegen dabei auf:

- Sicherheitsrichtlinien und Compliance: Wie man sicherstellt, dass Infrastrukturdefinitionen den unternehmensinternen sowie gesetzlichen Vorgaben entsprechen.

- Fehlerbehebung und Sicherheitsvorfälle: Analyse und Umgang mit Sicherheitsvorfällen, die durch fehlerhafte IaC-Implementierungen verursacht wurden, anhand konkreter Fallstudien.

- Best Practices für sichere CI/CD-Pipelines: Umsetzung sicherer Pipelines, die die Integrität und Sicherheit der bereitgestellten Infrastruktur gewährleisten.

|

| SC450 Digitale Forensik für Fachexperten |

Cyberkriminelle stellen durch Phishing, Hacking oder Scamming eine hohe Gefahr für Unternehmen und deren sensible Daten dar. Um den Gefahren eines Angriffs vorzubeugen bzw. im Falle eines Angriffs die von Tätern hinterlassenen Spuren aufzuspüren und gerichtsverwertbar zu sichern, bedarf es IT-forensischer Kenntnisse.

Der Fokus des Workshops SC450 Digitale Forensik für Fachexperten liegt auf der praktischen Analyse von Windows- und Linuxsystemen unter Berücksichtigung IT-forensischer Prinzipien.

Hierbei wird sowohl auf die Grundlagen digitaler Forensik als auch detailliert auf einzelne IT-forensische Artefakte eingegangen. Die Inhalte werden in überschaubarer Runde in Form von Präsentationen, praktischen Übungen und Gruppendiskussionen interaktiv erarbeitet.

Das Seminar schließt am letzten Seminartag mit einer Prüfung sowie einem Zertifikat ab.

Für die Prüfung, die am Nachmittag stattfindet, haben die Teilnehmer 90 Minuten Zeit. Es handelt sich um 40 Multiple Choice-Fragen. Um die Prüfung erfolgreich zu bestehen, müssen 70 % davon richtig beantwortet werden. |

| SC160 Zusätzliche Prüfverfahrenskompetenz für § 8a BSIG (KRITIS) unter Berücksichtigung von NIS2 |

Die Teilnehmer des Kurses SC160 Zusätzliche Prüfverfahrenskompetenz für § 8a BSIG (KRITIS) unter Berücksichtigung von NIS2 erhalten die „spezielle Prüfverfahrens-Kompetenz für §8a BSIG“. Diese ist nachzuweisen für Prüfer und prüfende Stellen, welche Prüfungen bei Kritischen Infrastrukturen (KRITIS) durchführen, die gem. BSI-Kritisverordnung eine kritische Anlage betreiben.

Ab dem 01.04.2025 müssen alle KRITIS-Betreiber umfassende neue Anforderungen erfüllen – der Kurs berücksichtigt dabei insbesondere die Aspekte aus dem NIS2UmsuCG.

Die Teilnahme und die erfolgreich abgelegte Prüfung dienen als Nachweis Ihrer Kompetenz beim Bundesamt für Sicherheit in der Informationstechnik (BSI).

|

| SC135 Interner Auditor |

Als interner Auditor sind Sie verantwortlich für das interne Auditprogramm sowie die Auditplanung und Durchführung der internen Audits. Lernen Sie in dieser Schulung das Handwerkszeug eines internen Auditors. Der Schwerpunkt der Schulung liegt auf den Managementsystemen ISO/IEC 27001 und ISO 22301, Synergien zur ISO 9001 und anderen Managementsystem werden aufgezeigt.

qSkills empfiehlt Ihnen folgende weiterführenden Kurse/Lernpfade:

|

| SM255 Automic Operator Monitoring |

Der Workshop SM255 Automic Operator Monitoring wurde für Benutzer entwickelt, die innerhalb der Automic Automation Prozesse überwachen bzw. steuern und mit den Grundlagen vertraut gemacht werden sollen.

Der Kurs wird derzeit auf Basis von V24 durchgeführt. |

| OT500 Digitale Zwillinge in der Industrie 4.0 |

Der gemeinsam von Fraunhofer IESE und qSkills entwickelte Workshop OT500 Digitale Zwillinge in der Industrie 4.0 vermittelt ein umfassendes Verständnis von Konzept und Implementierung Digitaler Zwillinge (Digital Twins). Zur Wissensvermittlung wird eine Mischung aus klassisch vermittelten Inhalten, Diskussionen und Hands-On Aktivitäten eingesetzt.

Ziel der Schulung ist es, den Teilnehmern sowohl die Grundlagen der Industrie 4.0 und digitaler Zwillinge zu vermitteln, als auch gemeinsam verwaltungsschalenbasierte Digitale Zwillinge für unterschiedliche Anwendungsfälle mit der Eclipse BaSyx Middleware zu realisieren. |

| RE100 IREB® Certified Professional for Requirements Engineering - Foundation Level (CPRE FL) |

Der Kurs RE100 IREB® Certified Professional for Requirements Engineering - Foundation Level (CPRE FL) ist das Foundation Level Modul und stellt die Basis des Ausbildungsprogramms zum Certified Professional for Requirements Engineering (CPRE Foundation Level) dar. Es ist sowohl eine eigenständige Grundlagenausbildung als auch Basis für weiterführende Ausbildungsblöcke dieses Programms. Die Requirements Engineering Schulung vermittelt ausführlich Methoden und Techniken zur Erhebung, Analyse, Definition und Management von Anforderungen und folgt dem offiziellen Lehrplan von IREB® zur Zertifizierungsprüfung. |

| TE200 ISTQB® Certified Tester - Advanced Level: Technical Test Analyst (CTAL-TTA) |

Der Kurs TE200 ISTQB® Certified Tester - Advanced Level: Technical Test Analyst vermittelt Ihnen neben dem Grundlagenwissen für alle Certified Tester Advanced Level Rollen ausführlich Methoden und Verfahren zur Ableitung und Spezifikation von Softwaretests spezifikationsbasiert sowie strukturbasiert auf Whitebox-Ebene. |

| TE240 ISTQB® Certified Tester - Advanced Level: Test Automation Engineering v2.0 (CTAL-TAE) |

Der Kurs TE240 ISTQB® Certified Tester - Test Automation Engineer ist ein von ISTQB® akkreditiertes Training auf dem Advanced Level Specialist. Es bietet einen tiefgreifenden Einblick in die Methoden und Techniken einer strategischen Testautomatisierung. Angefangen bei den Grundlagen und der Erstellung einer nachhaltigen Architektur, wird die stufenweise und gezielte Entwicklung der Testautomatisierung erörtert. Betriebliche und Wartungsaspekte werden ebenfalls berücksichtigt, um ein umfassendes Verständnis zu gewährleisten. Zusätzliche Themen wie automatisierte Berichterstattung und die sorgfältige Auswahl relevanter Metriken runden die Betrachtung ab. Ein Hauptaugenmerk liegt auf der systematischen Umwandlung vorhandener manueller Tests in eine automatisierte Lösung. |

| SC350 Open Source Intelligence (OSINT) Basics |

Im Kurs SC350 Open Source Intelligence (OSINT) Basics vermitteln wir Ihnen die Grundlagen der OSINT-Analyse. In verschiedenen Szenarien erlernen Sie die Methodiken, Arbeitsschemata und benötigten Techniken, um Daten zu identifizieren und in wertvolle Informationen zu transformieren.

Zu den vermittelten Techniken zählen die Einrichtung einer sauberen Arbeitsumgebung, die Bewertung des potenziellen Risikos beim Zugriff auf bestimmte Quellen und der Ableitung von Informationen aus Datenspuren sowie Ihr eigenes System und Datenspuren angemessen gegen die Identifizierung und Analyse durch andere OSINT-Akteure oder Bedrohungsakteure zu schützen.

Dieser Workshop wird von einem Trainer durchgeführt, der über mehrjährige einschlägige OSINT-Erfahrung bei Strafverfolgungsbehörden und LE-Akademien verfügt, insbesondere bei operativen Einheiten, die Cyberkriminalität untersuchen. Er ist führender Experten für die Themen, die er unterrichtet, und hat die OSINT-Tools selbst ausgiebig genutzt sowie Schulungen für Spezialkräfte anderer Cybercrime-Einheiten durchgeführt. |

| CL100 CompTIA Cloud+ |

CompTIA Cloud+ ist die führende leistungsorientierte Cloud-Zertifizierung, mit der Sie gegenüber Ihrem Arbeitgeber belegen können, dass Sie über die technischen Fähigkeiten verfügen, Cloud-basierte Infrastrukturdienste in großen IT-Umgebungen zu sichern.

CompTIA Cloud+ erfüllt Ihre Erwartungen unabhängig von Ihrer Cloud-Umgebung und umfasst Konzepte, die für jede Cloud-Umgebung oder auch mehrere Cloud-Umgebungen gelten.

Nach der Teilnahme an dem Kurs CL100 CompTIA Cloud+ können Sie nachweisen, dass Sie über die notwendigen Kenntnisse verfügen, um sichere Cloud-Umgebungen aufzubauen und zu automatisieren sowie geschäftskritische Anwendungen und Daten zu schützen.

Kurssprache: Wahlweise Deutsch oder Englisch

Kursunterlagen: Englisch

Prüfungssprache: Englisch |

| ST221c ONTAP 9.x Data Protection & High Availability |

Data Protection und High Availability Administration inkl. Überblick SnapCenter |

| DT100 Digital Trust in der Praxis: Erfolgreiche Transformation und KI-Einführung |

Der Workshop DT100 Digital Trust in der Praxis: Erfolgreiche Transformation und KI-Einführung bietet Ihnen eine Einführung in das aktuelle Thema „Digital Trust“ mit einem Schwerpunkt zur Einführung von KI.

Wir stehen vor fundamentalen Veränderungen aller Lebens-, Arbeits- und Infrastrukturbereiche. Digitalisierung und Disruptive Technologien wie z.B. Künstliche Intelligenz bieten einerseits große Chancen bei der Vernetzung von Prozessen, bringen aber andererseits – insbesondere bei der Einführung - neue Herausforderungen und Fragestellungen mit sich. Dies stellt Unternehmen vor existentielle Herausforderungen. Angesichts zunehmend komplexer werdender Ecosysteme müssen sie sich transformieren, Leadership neu definieren, Silos überbrücken und sämtliche Stakeholder – auch organisationsübergreifend - auf diesen Weg mitnehmen. Schlüssel zu einer erfolgreichen Gestaltung der Transformation ist der „Digital Trust“ Ansatz.

Digital Trust leistet einen entscheidenden Beitrag, um lösungsorientiert über Organisationsgrenzen hinweg, agieren zu können.

Auch einflussreiche Institutionen wie das World Economic Forum, das Deutsche Institut für Wirtschaftsforschung und die ISACA propagieren den Einsatz. Betrachtet wird in diesem Workshop das „Big Picture“, die gesamte Wertschöpfungskette von der Datenverarbeitung, Cybersecurity über Künstliche Intelligenz bis hin zur Ethik und Transparenz.

Gemeinsam erarbeiten wir, wie Digital Trust gestaltet, auf Säulen wie Cybersicherheit, Datenschutz, Risikomanagement und Compliance aufbaut und es ermöglicht wird, Brücken zwischen Mitarbeitern, Organisation und Technologie zu schlagen.

Darüber hinaus wird gezeigt, wie man verschiedene Verantwortungsbereiche zusammenbringt, Kooperationen fördert und dabei wichtige gesamtheitliche Blickwinkel der Kunden, Regulierungsbehörden oder Investoren berücksichtigt. Anhand von Use Cases rund um das Thema Künstliche Intelligenz erfahren Sie, wie Sie Digitales Vertrauen strategisch aufbauen, einsetzen und Digital Trust erfolgreich für die Weiterentwicklung und als Orientierungsgeber Ihrer Organisation nutzen und messbar machen können.

Die Teilnehmer und Teilnehmerinnen dieser Noon2Noon-Veranstaltung lernen an den zwei Halbtagen Anwendungsfälle und Maßnahmen kennen und netzwerken mit anderen Digital Trust Pionieren. Sie werden so zu Vorreitern und Multiplikatoren in Ihrer Organisation. |

| ST191 StorageGRID Software Troubleshooting |

Das Ziel dieses Kurses ST191 StorageGRID Software Troubleshooting ist es, die Fähigekeiten zum Troubleshooting von NetApp StorageGRID Software zur Unterstützung der Implementierung und des Lifecycle-Managements der NetApp StorageGRID Software zu erlernen. Durch theoretische Erklärungen und praktische Übungen lernen Sie die Architektur, Optionen, Services und Funktionen des StorageGRID Systems kennen und kontrollieren. Sie lernen die Sicherheits- und Authentifizierungsmechanismen, Logging- und Monitoring-Ressourcen sowie die Apache Cassandra Implementierung kennen. Sie lernen auch die Prozesse zur Erweiterung und zum Upgrade des Systems kennen. Außerdem beschäftigen Sie sich mit der FabricPool-Technologie und dem Simple Storage Service (S3).

|

| AI342 Informationssicherheit 24/7: KI-basierte Compliance-Hotline |

Im praxisorientierten Workshop AI342 Informationssicherheit 24/7: KI-basierte Compliance-Hotline lernen Sie, wie Sie einen Echtzeit-Sprachassistenten für die Compliance-Hotline Ihres Unternehmens entwickeln können. Durch die Nutzung der OpenAI Realtime API und die Anbindung an Ihr internes Wissensmanagementsystem schaffen Sie eine Lösung, die rund um die Uhr verfügbar ist und den Anforderungen der Informationssicherheit gerecht wird.

Der Kurs beginnt mit einer Einführung in KI-basierte Compliance-Hotlines, wobei die Bedeutung und Vorteile solcher Systeme im Compliance-Bereich sowie deren Anwendungsfälle und Nutzen für die Informationssicherheit erläutert werden. Anschließend wird die Architektur eines Echtzeit-Sprachassistenten vorgestellt, einschließlich eines Überblicks über die OpenAI Realtime API und deren Einsatzmöglichkeiten sowie der Integration in bestehende Wissensmanagementsysteme.

Im weiteren Verlauf des Kurses konzentrieren wir uns auf die Implementierung der Sprachschnittstelle, einschließlich der Einrichtung und Konfiguration der OpenAI Realtime API für Sprachinteraktionen sowie der Verarbeitung von Spracheingaben und der Generierung von Sprachausgaben. Darüber hinaus wird die Anbindung an das Wissensmanagementsystem behandelt, um den Datenabruf und die Verarbeitung aus internen Wissensdatenbanken sicherzustellen und die Aktualität und Relevanz der bereitgestellten Informationen zu gewährleisten.

Ein besonderer Fokus liegt auf Sicherheits- und Datenschutzaspekten, wobei die Einhaltung von Compliance-Richtlinien und Datenschutzbestimmungen sowie die Implementierung von Sicherheitsmaßnahmen zum Schutz sensibler Daten thematisiert werden. Abschließend werden Methoden zum Testen und Optimieren des Sprachassistenten vorgestellt, einschließlich der Durchführung von Funktionstests, Fehlerbehebung und Anpassung des Systems basierend auf Nutzerfeedback. Der Kurs endet mit der Bereitstellung und Wartung des Sprachassistenten in der Unternehmensumgebung sowie der Planung regelmäßiger Aktualisierungen und Wartungsstrategien.

|

| SC400 Hacking & Pentesting Basics |